การวางโครงสร้าง VPN: ประเภท รูปแบบ ฮาร์ดแวร์ และข้อกำหนดทางเทคนิค - Ubon Computer

การวางโครงสร้าง VPN: ประเภท รูปแบบ ฮาร์ดแวร์ และข้อกำหนดทางเทคนิค

VPN: แนวคิดและโครงสร้างพื้นฐาน

VPN (Virtual Private Network) เป็นเทคโนโลยีที่พัฒนาขึ้นเพื่อสร้างการเชื่อมต่อที่ปลอดภัยภายในเครือข่ายแบบส่วนตัว โดยช่วยให้การรับส่งข้อมูลได้รับการเข้ารหัสและป้องกันการรั่วไหลของข้อมูลเมื่อผ่านเครือข่ายสาธารณะ VPN ยังช่วยให้สามารถเข้าถึงทรัพยากรขององค์กรได้อย่างมีประสิทธิภาพและปลอดภัย

ประเภทของ VPN และวัตถุประสงค์การใช้งาน

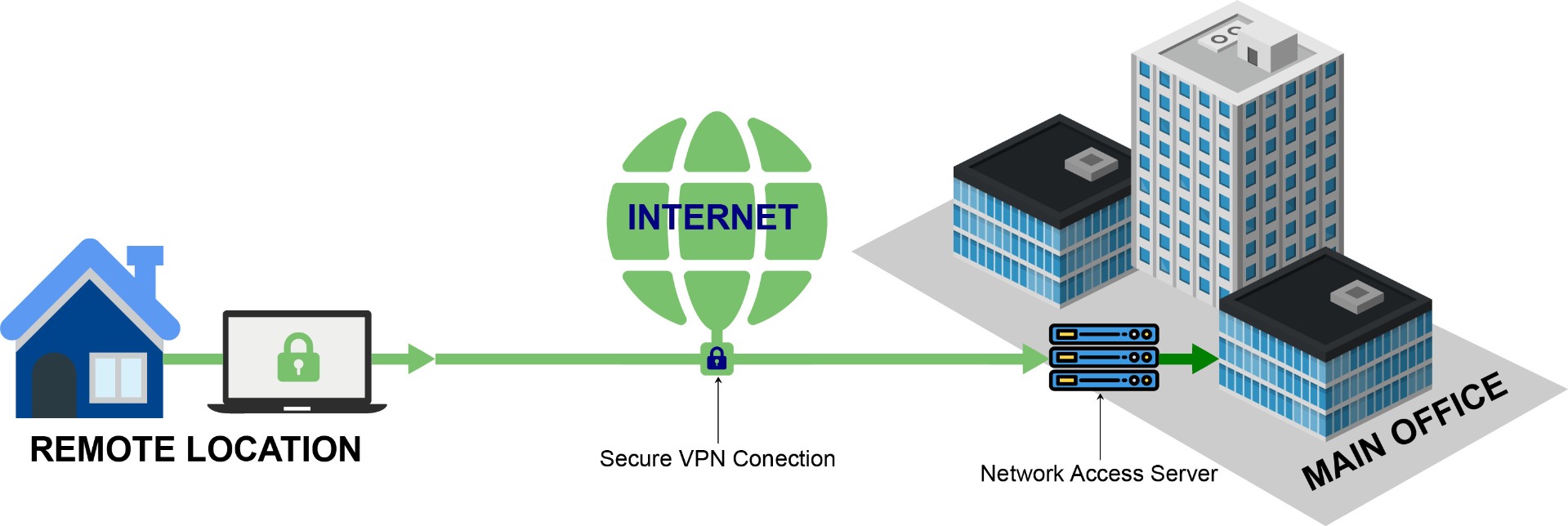

1. Remote Access VPN

- วัตถุประสงค์: รองรับการเข้าถึงเครือข่ายองค์กรจากระยะไกล เช่น พนักงานที่ทำงานจากที่บ้าน หรือผู้ใช้ที่ต้องการเชื่อมต่อผ่านเครือข่ายที่ไม่น่าเชื่อถือ

- กลไกการทำงาน: ผู้ใช้จะเชื่อมต่อผ่านไคลเอนต์ VPN ไปยังเซิร์ฟเวอร์ VPN ขององค์กร โดยใช้โปรโตคอลที่รองรับการเข้ารหัสข้อมูล

- ฮาร์ดแวร์ที่แนะนำ:

- อุปกรณ์ Firewall ที่รองรับ VPN เช่น FortiGate, Cisco ASA, Palo Alto

- VPN Server เช่น Windows Server with RRAS, OpenVPN Server

- ซอฟต์แวร์ไคลเอนต์ VPN เช่น OpenVPN, AnyConnect, FortiClient

- ข้อกำหนด:

- อินเทอร์เน็ตความเร็วสูงที่รองรับการเชื่อมต่อ VPN

- ระบบยืนยันตัวตนแบบหลายปัจจัย (2FA หรือ MFA)

- การเข้ารหัสที่ปลอดภัย เช่น AES-256

2. Site-to-Site VPN

- วัตถุประสงค์: เชื่อมต่อเครือข่ายของหลายสำนักงานเข้าด้วยกัน เพื่อให้สามารถเข้าถึงทรัพยากรร่วมกันได้

- กลไกการทำงาน: อุปกรณ์ VPN Gateway ในแต่ละไซต์จะสร้างอุโมงค์ VPN โดยใช้โปรโตคอลที่รองรับการรับส่งข้อมูลแบบเข้ารหัส

- ฮาร์ดแวร์ที่แนะนำ:

- Router หรือ Firewall ที่รองรับ IPsec VPN เช่น Mikrotik, Cisco ISR, FortiGate, Sophos XG

- ข้อกำหนด:

- Public IP Address สำหรับแต่ละไซต์

- รองรับโพรโทคอล IPsec/IKEv2

- QoS สำหรับบริหารจัดการแบนด์วิดท์

3. SSL VPN

- วัตถุประสงค์: อำนวยความสะดวกให้ผู้ใช้สามารถเข้าถึงเครือข่ายผ่านเว็บเบราว์เซอร์ โดยไม่ต้องติดตั้งซอฟต์แวร์ไคลเอนต์เพิ่มเติม

- กลไกการทำงาน: การเชื่อมต่อเกิดขึ้นผ่าน HTTPS โดยใช้ VPN Gateway ที่รองรับ SSL VPN

- ฮาร์ดแวร์ที่แนะนำ:

- Firewall ที่รองรับ SSL VPN เช่น FortiGate, Sophos, Cisco Meraki

- ใบรับรอง SSL จาก CA ที่เชื่อถือได้

- ข้อกำหนด:

- เบราว์เซอร์ที่รองรับ TLS ล่าสุด

- ระบบยืนยันตัวตนแบบรวมศูนย์ เช่น LDAP หรือ RADIUS

- อุปกรณ์ที่รองรับ Web Access เช่น Windows, macOS, Linux

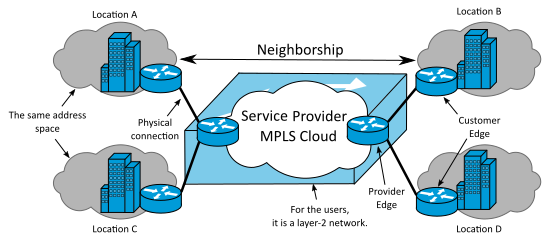

4. MPLS VPN

- วัตถุประสงค์: ใช้ในองค์กรขนาดใหญ่ที่ต้องการเครือข่ายที่เสถียรและปลอดภัยสูง โดยไม่ต้องอาศัยเครือข่ายสาธารณะ

- กลไกการทำงาน: ใช้โครงข่าย MPLS ซึ่งให้บริการโดย ISP เพื่อสร้างการเชื่อมต่อระหว่างไซต์ที่มีประสิทธิภาพสูง และมีการบริหารจัดการแบนด์วิดท์ที่ดีกว่า VPN ทั่วไป

- ฮาร์ดแวร์ที่แนะนำ:

- Router ที่รองรับ MPLS เช่น Cisco ASR, Juniper MX Series

- ข้อกำหนด:

- ต้องใช้บริการ MPLS จากผู้ให้บริการอินเทอร์เน็ต (ISP)

- รองรับโปรโตคอล BGP และ LDP

- จำเป็นต้องมี SLA ที่กำหนดคุณภาพของเครือข่าย

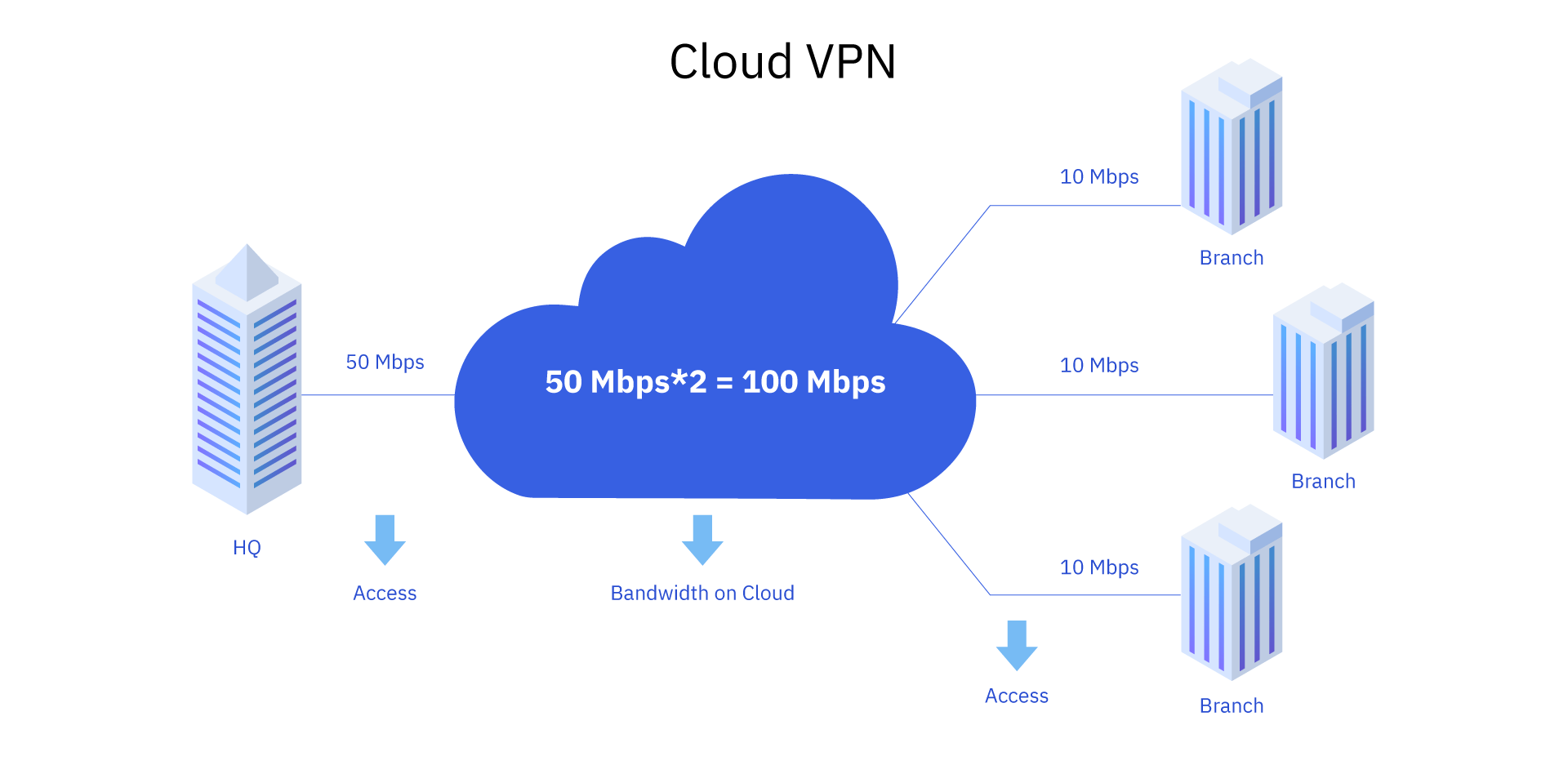

5. Cloud VPN

- วัตถุประสงค์: เชื่อมต่อเครือข่ายองค์กรเข้ากับแพลตฟอร์มคลาวด์ เช่น AWS, Azure, Google Cloud

- กลไกการทำงาน: ใช้ IPsec หรือ SSL VPN เชื่อมต่อระหว่าง On-Premises และ Cloud Provider

- ฮาร์ดแวร์ที่แนะนำ:

- Cloud VPN Gateway เช่น AWS VPN, Azure VPN Gateway

- Router ที่รองรับ Cloud VPN เช่น Cisco CSR, FortiGate VM

- ข้อกำหนด:

- ต้องมีบัญชี Subscription ของ Cloud Provider

- รองรับการตั้งค่า VPN Peering ระหว่าง Cloud และ On-Premises

- QoS สำหรับบริหารทราฟฟิกระหว่างไซต์

บทสรุป

การเลือกใช้ VPN ที่เหมาะสมขึ้นอยู่กับลักษณะการใช้งาน หากต้องการเข้าถึงเครือข่ายจากระยะไกล ควรใช้ Remote Access VPN หรือ SSL VPN หากต้องการเชื่อมต่อหลายไซต์เข้าด้วยกัน ควรใช้ Site-to-Site VPN หรือ MPLS VPN และหากต้องการผสานรวมกับโครงสร้างคลาวด์ ควรใช้ Cloud VPN

การลงทุนในฮาร์ดแวร์ที่รองรับ VPN และการตั้งค่าระบบความปลอดภัยที่มีประสิทธิภาพสูงจะช่วยให้การสื่อสารผ่านเครือข่ายเป็นไปอย่างปลอดภัยและมีประสิทธิภาพสูงสุดในระดับองค์กร